W jaki sposób cyberprzestępcy atakują firmy?

REKLAMA

REKLAMA

Nie będzie przesadą, jeśli powiemy, że pojawienie się robaka sieciowego Kido/Conficker było najważniejszym wydarzeniem w branży IT minionej dekady. Tym, co wyróżnia to zagrożenie, jest łatwość, z jaką szkodnik rozprzestrzenia się, a mianowicie poprzez wykorzystanie luki MS08-067 w systemie Windows Server. Trzeba jedynie wysłać specjalny pakiet sieciowy do atakowanego komputera i jeśli system operacyjny nie jest załatany, szkodliwy kod zostanie uruchomiony.

REKLAMA

REKLAMA

Kolejnym istotnym incydentem w ostatnim czasie był atak ukierunkowany na firmy Microsoft i Google, którego celem była kradzież poufnych danych tych firm. Atak został przeprowadzony przy użyciu szkodliwego skryptu Aurora i wykorzystywał lukę CVE-2010-0249 w Eksploratorze Windows.

Innym, stosunkowo nowym zagrożeniem jest robak Stuxnet. Szkodnik ten wykorzystuje lukę CVE-2010-2568 w obsłudze plików LNK. W celu rozprzestrzeniania tego programu generowany jest specjalny skrót LNK, który następnie trafia na atakowane komputery. Szkodliwy program uruchamia się, gdy użytkownik otwiera pakiet sieciowy zawierający skrót.

Polecamy: serwis Mała firma

REKLAMA

Skróty mogą być również rozprzestrzeniane za pośrednictwem poczty elektronicznej. Gdy klient pocztowy spróbuje wyświetlić ikonę, komputer rozpoczyna pobieranie szkodliwego programu. Obecnie pojawia się coraz więcej zagrożeń, które wykorzystują luki w obsłudze plików LNK. Przykładem są wykryte niedawno droppery Sality.ag, które są rozprzestrzeniane za pomocą spreparowanych skrótów.

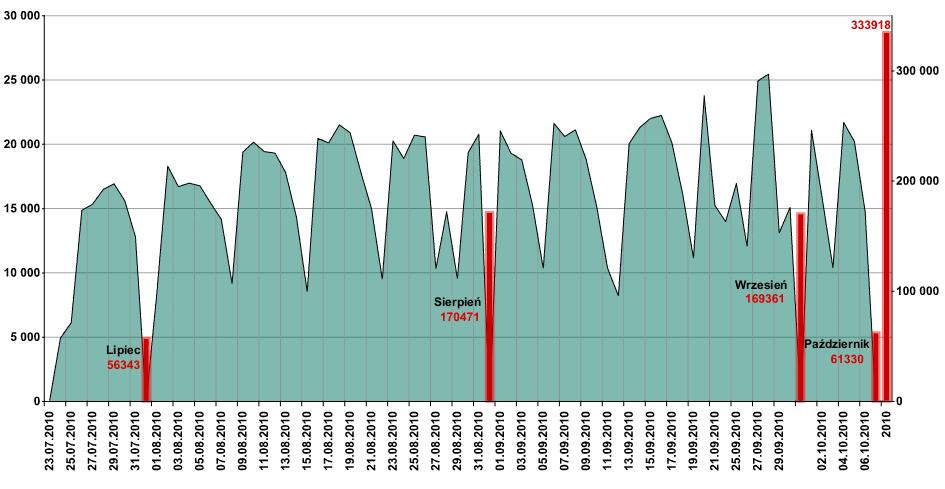

Sądząc po liczbie wykrytych exploitów wykorzystujących lukę CVE-2010-2568, która nie zmniejszyła się pomimo opublikowania przez Microsoft oficjalnej łaty 2 sierpnia 2010 r. (MS10 – 046), można wnioskować, że luka ta wciąż jest popularna wśród cyberprzestępców. Co ciekawe, wykorzystanie tej luki zmniejsza się każdej niedzieli, co prawdopodobnie wynika z tego, że rzadziej korzystamy z komputerów w weekendy.

REKLAMA

© Materiał chroniony prawem autorskim - wszelkie prawa zastrzeżone. Dalsze rozpowszechnianie artykułu za zgodą wydawcy INFOR PL S.A.

REKLAMA