Jak działa chmura antywirusowa?

REKLAMA

REKLAMA

W jaki sposób chmura różni się od aktualizacji antywirusowych?

REKLAMA

REKLAMA

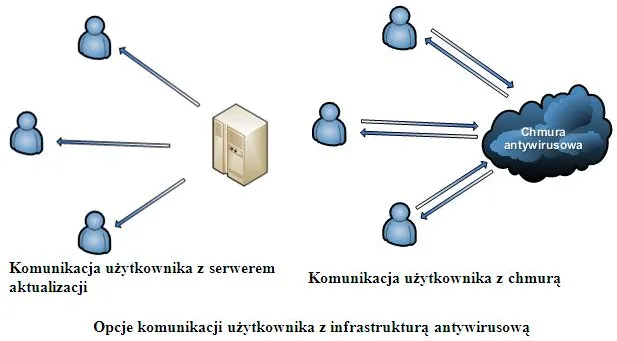

System aktualizacji zakłada jednokierunkową interakcję pomiędzy firmą antywirusową a użytkownikiem: od producenta oprogramowania antywirusowego do użytkownika. Nie ma tu żadnej reakcji zwrotnej użytkownika, dlatego nie jest możliwe szybkie zidentyfikowanie podejrzanej aktywności ani uzyskanie informacji o rozprzestrzenianiu się zagrożenia lub jego źródłach. Często firmy antywirusowe muszą liczyć się z opóźnieniami, ponieważ konieczne jest zdobycie tego rodzaju danych za pośrednictwem dodatkowych kanałów.

Podejście oparte na chmurze charakteryzuje się z kolei dwukierunkowością. Duża liczba komputerów podłączonych do chmury za pośrednictwem centralnego serwera informuje chmurę o źródłach infekcji oraz wszelkiej podejrzanej aktywności, jaka została wykryta. Po przetworzeniu informacje stają się dostępne dla innych komputerów, podłączonych do chmury. W rzeczywistości, użytkownicy mogą dzielić się informacjami za pośrednictwem infrastruktury firmy antywirusowej (a nie bezpośrednio ze sobą) o atakach na nich oraz źródłach tych ataków. Otrzymujemy zintegrowaną, rozproszoną intelektualną sieć antywirusową, która działa jako całość.

REKLAMA

Główna różnica pomiędzy chmurą a istniejącymi technologiami antywirusowymi dotyczy wykrywanego obiektu. O ile technologie starszych generacji (takie jak sygnatury) pracowały z obiektami w formie plików, chmura antywirusowa pracuje z tzw. metadanymi. W zrozumieniu, czym są metadane, może pomóc poniższy przykład: załóżmy, że istnieje plik – jest to obiekt. Informacje o tym pliku to metadane, które obejmują unikatowy identyfikator pliku (funkcja hash), dane o tym, w jaki sposób plik ten przedostał się do systemu, jak się zachowywał itd.

Nowe zagrożenia są identyfikowane w chmurze przy pomocy metadanych, nawet jeżeli same pliki nie są w rzeczywistości przesyłane do chmury do wstępnej analizy. Takie podejście wspomaga gromadzenie w czasie rzeczywistym danych pochodzących od kilkudziesięciu milionów dobrowolnych uczestników rozproszonej sieci antywirusowej mającej na celu identyfikowanie niewykrytych jeszcze szkodliwych programów.

Polecamy: Jakie są wady i zalety chmury antywirusowej?

Na przykład, jeżeli użytkownik oprogramowania antywirusowego zgodzi na uczestnictwo w sieci Kaspersky Security Network (KSN), produkt zacznie wysyłać dwa rodzaje metadanych do firmy Kaspersky Lab:

• dane o infekcjach lub atakach;

• dane o podejrzanej aktywności plików wykonywalnych.

Należy podkreślić, że informacje te są przesyłane tylko za zgodą użytkownika.

Wyspecjalizowany system identyfikuje zagrożenia i sprawdza, czy istnieją błędy decyzyjne, a następnie szuka źródeł rozprzestrzeniania zagrożeń. Po zlokalizowaniu źródła są automatycznie sprawdzane w celu wykluczenia fałszywych trafień. Informacje o nowych zagrożeniach i ich źródłach uzyskane przy użyciu wyspecjalizowanego systemu są natychmiast udostępniane wszystkim użytkownikom produktu.

Metadane dotyczące infekcji są wykorzystywane do uczenia wyspecjalizowanych systemów, które dzięki temu szybko reagują na najnowsze szkodliwe programy i techniki cyberprzestępców poprzez automatyczne identyfikowanie aktywnych zagrożeń na komputerach użytkowników. Informacje wykorzystywane przez system do uczenia się obejmują werdykty wydane przez mechanizmy wykrywania sygnaturowego i heurystycznego. Należy podkreślić, że najskuteczniejszą ochronę użytkownika daje połączone podejście składające się z chmury antywirusowej oraz innych technologii zwalczania zagrożeń, które są już w użyciu.

Poprzez gromadzenie i przetwarzanie danych o podejrzanej aktywności od każdego uczestnika sieci chmura stanowi zasadniczo potężny, wyspecjalizowany system stworzony w celu analizowania aktywności cyberprzestępczej. Dane potrzebne do blokowania ataków są dostarczane wszystkim uczestnikom sieci chmury, co pomaga zapobiec infekcji.

Polecamy: Jakie są plusy i minusy VOiP?

REKLAMA

© Materiał chroniony prawem autorskim - wszelkie prawa zastrzeżone. Dalsze rozpowszechnianie artykułu za zgodą wydawcy INFOR PL S.A.

REKLAMA