Najpopularniejsze szkodliwe programy sierpnia 2008

REKLAMA

REKLAMA

Od lipca 2008 r. lista 20 najpopularniejszych szkodników jest tworzona na podstawie danych wygenerowanych przez Kaspersky Security Network (KSN), nową technologię zaimplementowaną w linii 2009 produktów przeznaczonych do użytku domowego. Dane te umożliwiają firmie Kaspersky Lab nie tylko natychmiastowe uzyskanie informacji o zagrożeniach oraz śledzenie ich ewolucji, ale również wykrycie nieznanych zagrożeń i zapewnienie ochrony użytkownikom tak szybko jak to możliwe.

REKLAMA

REKLAMA

Po upłynięciu drugiego miesiąca analizowania danych zebranych przy użyciu technologii Kaspersky Security Network analitycy z Kaspersky Lab zaobserwowali znaczące zmiany wśród najbardziej rozpowszechnionych szkodliwych programów.

Pierwsza tabela bazuje na statystykach dostarczonych przez produkty Kaspersky Lab z linii 2009. Podane liczby określają odsetek komputerów, na których wykryto zagrożenia.

Pozycja | Zmiana | Nazwa |

1 | = Bez zmian | |

2 | Nowość ! | |

3 | Nowość ! | |

4 | Nowość ! | |

5 | Nowość ! | |

6 | Nowość ! | |

7 | Nowość ! | |

8 | Nowość ! | |

9 | Nowość ! | |

10 | + 6 | |

11 | Nowość | |

12 | - 3 | |

13 | Nowość ! | |

14 | Nowość ! | |

15 | Nowość ! | |

16 | Nowość ! | |

17 | Nowość ! | |

18 | + 1 | |

19 | Nowość ! | |

20 | Nowość ! |

Szkodliwe programy występujące najczęściej na komputerach użytkowników, sierpień 2008

REKLAMA

Pomimo zmian lider z poprzedniego miesiąca - Trojan DNSChanger.ech – pozostał na szczycie rankingu. Poziom jego rozpowszechnienia jest ponad trzykrotnie większy niż w przypadku programu znajdującego się na drugim miejscu. Oznacza to, że DNSChanger spowodował całkiem poważną epidemię, która dała się we znaki przede wszystkim użytkownikom z krajów z Europy Zachodniej.

W najnowszej odsłonie listy pojawiło się 16 nowości i wszystkie z nich zostały dodane do antywirusowych baz danych Kaspersky Lab w sierpniu 2008. Wśród nowości interesująca jest grupa sześciu trojanów-downloaderów, które zajmują od 3 do 8 miejsca.

Poprzez uniemożliwienie tym trojanom wykonania ich podstawowego zadania, czyli pobierania szkodliwego kodu z Internetu, produkty Kaspersky Lab zablokowały także masowe pobieranie innych niebezpiecznych aplikacji na komputery użytkowników.

Wyróżniają się także programy adware mające postać obiektów Browser Helper Object. Liczebność tych aplikacji jest związana z tym, że Internet Explorer - przeglądarka, dla której zaprojektowano ten adware - cieszy się ogromną popularnością.

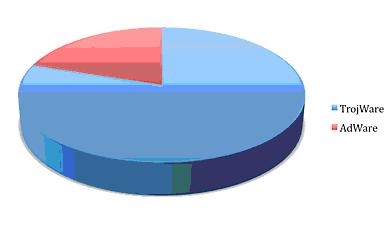

Statystyki z ubiegłego miesiąca zawierały cztery klasy szkodliwego i potencjalnie niechcianego oprogramowania (TrojWare, AdWare, VirWare oraz MalWare). W sierpniu pozostały tylko dwie: TrojWare oraz AdWare.

Podział najpopularniejszych szkodliwych programów na kategorie, sierpień 2008

W sierpniu na komputerach użytkowników wykryto łącznie 28 940 różnych szkodliwych i potencjalnie niebezpiecznych programów. Jest to wzrost o ponad 8 000 w porównaniu w lipcem i wskazuje na znaczne zwiększenie się liczby zagrożeń, które krążą w Internecie.

Drugi ranking przedstawia liczby dotyczące najbardziej rozpowszechnionych szkodliwych programów spośród wszystkich wykrytych zainfekowanych obiektów

Pozycja | Zmiana | Nazwa |

1 | + 3 | |

2 | + 8 | |

3 | +3 | |

4 | +5 | |

5 | +9 | |

6 | +2 | |

7 | Nowość ! | |

8 | Nowość ! | |

9 | +4 | |

10 | +9 | |

11 | +4 | |

12 | Nowość ! | |

13 | Nowość ! | |

14 | - 13 | |

15 | Nowość ! | |

16 | - 12 | |

17 | - 5 | |

18 | Nowość ! | |

19 | - 14 | |

20 | Nowość ! |

Zmiany na drugiej liście są mniej dramatyczne - tylko 7 nowości. Jednak dość duże ruchy nastąpiły w czołówce - lider z ubiegłego miesiąca (Virut.q) spadł aż o 13 miejsc a Fujack.ap całkowicie wyleciał z zestawienia po lipcowym spadku z drugiego miejsca na ostatnie.

Niespodziewany sierpniowy lider okazał się być robakiem, który po raz pierwszy został wykryty w roku 2001. Teoretycznie program ten powinien już dawno wyginąć w ruchu internetowym, jednak tak się nie stało: robak Nimda jest ciągle aktywny i obecny w tych samych plikach, które analitycy z Kaspersky Lab wykrywali w latach 2001-2002.

Pojawienie się trojana DNSChanger.ech na drugim miejscu jest także warte zauważenia. Oznacza to, że szkodnik ten ciągle modyfikuje własny kod i może istnieć w wielu postaciach na różnych komputerach.

REKLAMA

© Materiał chroniony prawem autorskim - wszelkie prawa zastrzeżone. Dalsze rozpowszechnianie artykułu za zgodą wydawcy INFOR PL S.A.

REKLAMA